Das Anyva Schwachstellenmanagement ist ein integraler Bestandteil des umfassenden Datenschutz- und Sicherheitskonzepts gemäß der Datenschutz-Grundverordnung (DSGVO). Es unterstützt Sie dabei, Ihrer Pflicht zur Umsetzung geeigneter technischer und organisatorischer Maßnahmen nachzukommen, wie sie insbesondere in Art. 24, 25, 32 und 35 DSGVO gefordert werden.

Gemäß Art. 24 DSGVO obliegt es dem Verantwortlichen, die Einhaltung der Datenschutzvorgaben durch wirksame interne Prozesse sicherzustellen. Das Schwachstellenmanagement trägt dazu bei, indem es Schwächen in IT-Systemen, Prozessen und Schutzmaßnahmen systematisch identifiziert, bewertet und dokumentiert. Dadurch wird eine nachweisbare und kontinuierliche Risikoüberwachung ermöglicht.

In Einklang mit Art. 25 DSGVO („Datenschutz durch Technikgestaltung und durch datenschutzfreundliche Voreinstellungen“) ermöglicht Anyva die präventive Erkennung und Behandlung von Schwachstellen bereits während der Konzeption, Planung und Einführung datenverarbeitender Prozesse und Systeme.

Art. 32 DSGVO fordert die Gewährleistung der Sicherheit der Verarbeitung, insbesondere im Hinblick auf Vertraulichkeit, Integrität und Verfügbarkeit. Anyva erfüllt diese Anforderung durch ein mehrstufiges Schwachstellenmanagement, das sowohl technische Angriffsvektoren (z. B. durch CVEs) als auch organisatorische Defizite (z. B. fehlende Zugriffskontrollen oder unklare Verantwortlichkeiten) berücksichtigt.

Im Rahmen von Art. 35 DSGVO (Datenschutz-Folgenabschätzung) zeigt Anyva seine besondere Stärke: Unbehandelte Schwachstellen, die relevante Datenschutzanforderungen betreffen, fließen automatisiert in die Bewertung des Restrisikos einer Verarbeitungstätigkeit ein. Damit entsteht ein dynamisches Risikobild, das aktuelle Bedrohungen realitätsnah abbildet – ohne zusätzlichen Dokumentationsaufwand.

Anyva nutzt dabei eine intelligente Kombination aus Asset-Verknüpfung, automatisierter CVE-Prüfung, verständlichen Anforderungsmodulen und einem Maßnahmen-Tracking mit Wirksamkeitsprüfung. Diese Architektur ermöglicht es Verantwortlichen, den Datenschutz und die Informationssicherheit nicht nur gesetzeskonform, sondern auch effizient und skalierbar umzusetzen – von der kleinen Organisation bis zum Konzern.

Schwachstellen sind bekannte oder potenzielle Sicherheitslücken in technischen Systemen, organisatorischen Abläufen oder verhaltensbezogenen Prozessen, die die Vertraulichkeit, Integrität oder Verfügbarkeit personenbezogener oder sonstiger schützenswerter Daten beeinträchtigen können.

In Anyva werden Schwachstellen unterteilt in:

| Typ | Beschreibung |

|---|---|

| Technische Schwachstellen | Fehler oder Konfigurationen in Hard- und Softwarekomponenten, z. B. veraltete Softwareversionen, offene Ports, ungepatchte Sicherheitslücken (z. B. CVEs). |

| Organisatorische Schwachstellen | Fehlende oder unzureichende Richtlinien, Prozesse oder Kontrollen, z. B. fehlende Zugriffskonzepte, unklare Verantwortlichkeiten oder keine Schulungen. |

| Prozessuale Schwachstellen | Lücken in Abläufen oder Arbeitsweisen, z. B. keine Protokollierung bei Datenweitergabe, Medienbrüche, oder fehlende Freigabeprozesse. |

| Physische Schwachstellen | Risiken durch räumliche oder infrastrukturelle Gegebenheiten, z. B. ungesicherte Serverräume, mangelhafter Brandschutz oder fehlende Zugangskontrollen. |

| Verhaltensbezogene Schwachstellen | Fehleranfälligkeit durch menschliches Verhalten, z. B. Social Engineering, unachtsamer Umgang mit Passwörtern oder nicht erkannte Phishing-Versuche. |

Eine Schwachstelle wird in Anyva dann relevant, wenn:

sie ein definiertes Schutzziel (Vertraulichkeit, Integrität, Verfügbarkeit, Transparenz, Intervenierbarkeit, Nichtverkettbarkeit etc.) gefährdet,

keine oder unzureichende Maßnahmen zur Absicherung existieren,

und/oder relevante Assets, Prozesse oder Verarbeitungstätigkeiten betroffen sind.

Während Organisatorische, prozessuale, physische und verhaltensbezogenen Schwachstellen im Rahmen der Risikoermittlung durch die Prüfung der Anforderungsmodule und regelmäßige Überprüfungsprozesse (PDCA) erkannt und behandelt (mitigiert) werden können, haben technische Schwachstellen einen dynamischen, einen Echtzeitcharakter. Es kommt also unbedingt darauf an, neu erkannte Schwachstellen und Verwundbarkeiten der eingesetzten technischen Systeme möglichst zeitnah, am besten sofort zu erkennen und Prozesse zu organisieren, diese abhängig von der Kritikalität in ihrer Priorität zu behandeln.

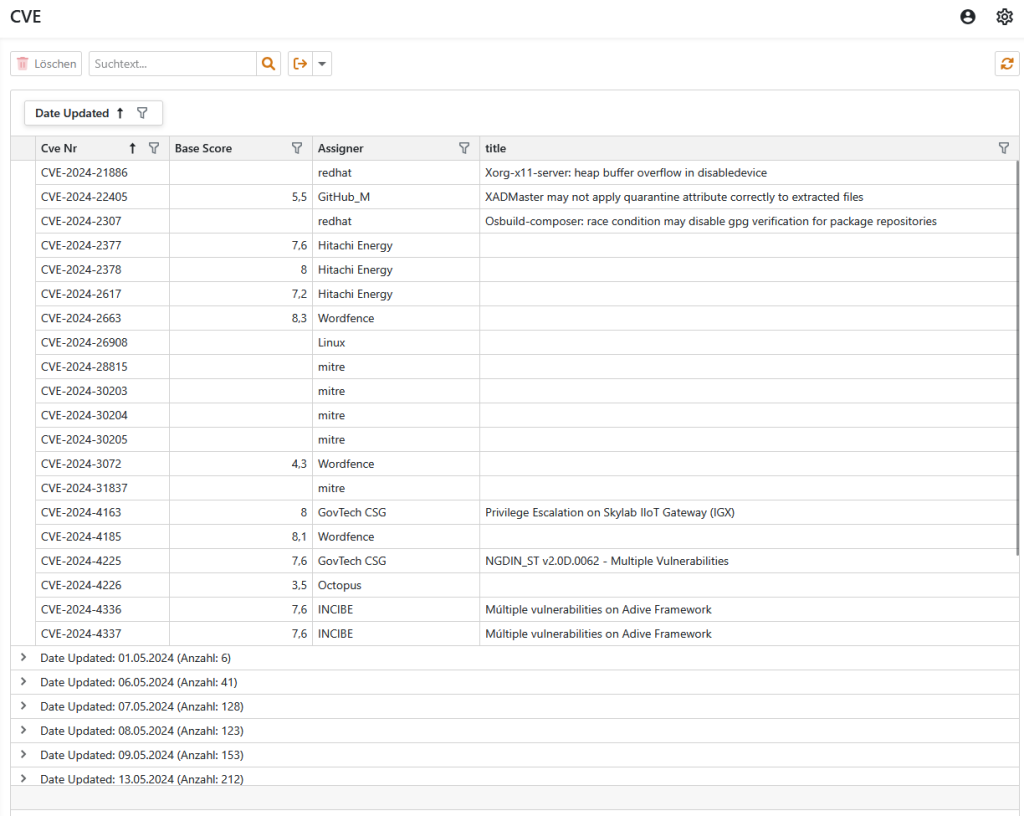

Anyva prüft die MITRE CVE Datenbank stündlich auf neue Einträge, lädt diese in die lokale Datenbank herunter und prüft die Einträge auf Relevanz in Bezug auf die Assets in der lokalen Asset Datenbank.

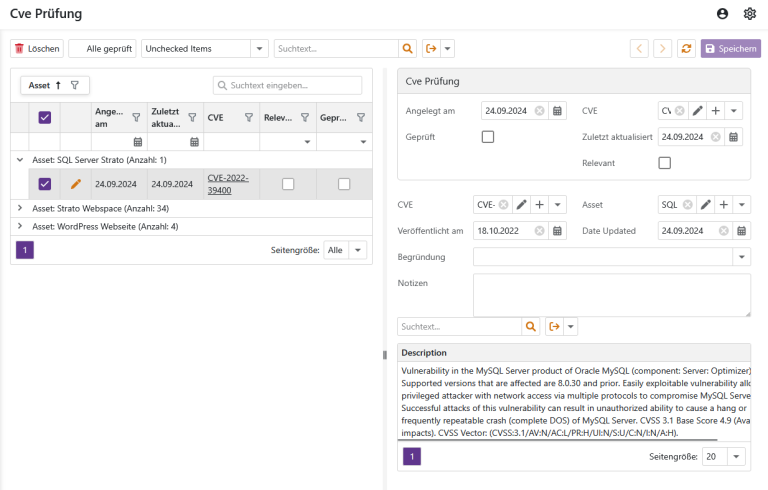

Sollte Anyva erkennen, dass ein CVE-Eintrag für ein eingesetztes Asset relevant sein könnte, Wird eine Überprüfung initiiert. Jedes Asset enthält eine „Benachrichtigungsliste“ mit Personen, die in so einem Fall informiert werden. Um die Anzahl der FALSE POSITIVES zu verringern, setzt Anyva KI-Funktionen ein.

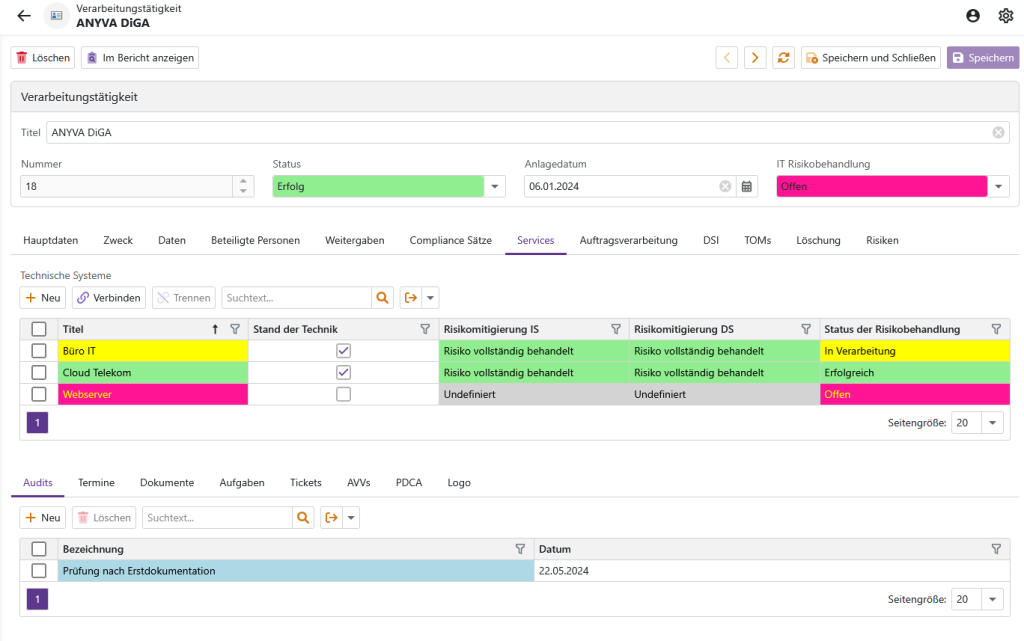

Wird eine gefundene Schwachstelle automatisch oder manuell als „relevant“ erkannt, wird diese automatisch dem jeweiligen Asset zugeordnet und als „offen“ markiert. Der Asset-Verantwortliche wird per E-Mail benachrichtigt.

Da alle Verarbeitungstätigkeiten und Datenschutzfolgenabschätzungen „wissen“, welche Assets im eigenen Kontext eingesetzt werden, erhalten auch sie nun sofort eine Information darüber, dass der Stand der Technik möglicherweise nicht mehr eingehalten wird. Die Verfahren „erben“ den Risikostatus des eingesetzten Assets, das das höchste Risiko aufweist.